Tisíce koncových bodů Citrix Application Delivery Controller (ADC) a Gateway zůstávají zranitelné vůči dvěma kritickým bezpečnostním chybám, které společnost odhalila v posledních několika měsících.

Jedná se o problémy CVE-2022-27510 a CVE-2022-27518 (skóre CVSS: 9,8), které poskytovatel virtualizačních služeb řešil 8. listopadu a 13. prosince 2022.

Zatímco CVE-2022-27510 se týká autentizačního bypassu, který by mohl být zneužit k získání neoprávněného přístupu k funkcím uživatele Gateway, CVE-2022-27518 se týká chyby vzdáleného spouštění kódu, která by mohla umožnit převzetí postižených systémů.

Citrix a americká Národní bezpečnostní agentura (NSA) v prosinci varovaly, že CVE-2022-27518 je aktivně využíván aktéry hrozeb, včetně státem sponzorované skupiny APT5 napojené na Čínu.

Nyní, podle nové analýzy od výzkumného týmu Fox-IT NCC Group, tisíce internetových serverů Citrix stále nejsou opraveny, což z nich dělá atraktivní cíl pro hackerské týmy.

To zahrnuje více než 3 500 serverů Citrix ADC a Gateway s verzí 12.1-65.21, které jsou náchylné k CVE-2022-27518, a také více než 500 serverů se systémem 12.1-63.22, které jsou zranitelné vůči oběma chybám.

Většina serverů, která činí ne méně než 5 000, běží na verzi 13.0-88.14, což je verze, která je imunní vůči CVE-2022-27510 a CVE-2022-27518.

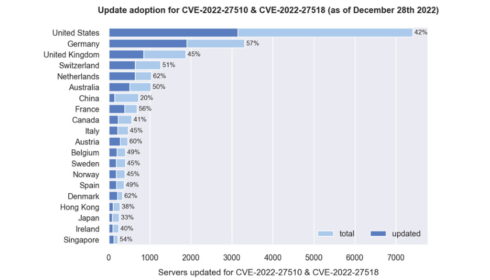

Rozdělení podle zemí ukazuje, že více než 40 % serverů umístěných v Dánsku, Nizozemsku, Rakousku, Německu, Francii, Singapuru, Austrálii, Spojeném království a USA bylo aktualizováno, přičemž nejhůře dopadla Čína, kde pouze 20 %, téměř 550 serverů, bylo opraveno.

Fox-IT uvedl, že je schopen odvodit informace o verzi z hodnoty hash podobné MD5 přítomné v HTTP odpovědi přihlašovací adresy URL (tj. „ns_gui/vpn/index.html“) a namapovat ji na příslušné verze.

Zdroj: thehackernews.com

Zdroj: IT SECURITY NETWORK NEWS

Zdroj: ICT NETWORK NEWS